什麼(me)是零信任?

零信任的概念最早是在2010年由當時的Forrester分析師John Kindervag提出。零信任承認了在分布式網絡環境下傳統邊界安全架構的不足,認爲主機無論處于網絡什麼(me)位置,都(dōu)應當被(bèi)視爲互聯網主機,它們所在的網絡,無論是互聯網還(hái)是内部網絡,都(dōu)必須被(bèi)視爲充滿威脅的危險網絡。 零信任的核心思想是:默認情況下,企業内外部的任何人、事(shì)、物均不可信,應在授權前對(duì)任何試圖接入網絡和訪問網絡資源的人、事(shì)、物進(jìn)行驗證。

什麼(me)是零信任

零信任的概念最早是在2010年由當時的Forrester分析師John Kindervag提出。零信任承認了在分布式網絡環境下傳統邊界安全架構的不足,認爲主機無論處于網絡什麼(me)位置,都(dōu)應當被(bèi)視爲互聯網主機,它們所在的網絡,無論是互聯網還(hái)是内部網絡,都(dōu)必須被(bèi)視爲充滿威脅的危險網絡。

零信任的核心思想是:默認情況下,企業内外部的任何人、事(shì)、物均不可信,應在授權前對(duì)任何試圖接入網絡和訪問網絡資源的人、事(shì)、物進(jìn)行驗證。

零信任網絡的核心原則包含以下五個方面(miàn):

身份是訪問控制的基礎

信任來自于端到端所有對(duì)象的身份,基于身份而非網絡位置構建訪問控制。

最小權限原則

資源可見和訪問按需分配,僅授予執行任務所需的最小特權。

實時計算訪問控制策略

根據主客體信任評估和訪問需求進(jìn)行策略計算,并持續評估以保證策略實時變更。

資源受控安全訪問

所有業務場景下全部資源基于單個訪問請求連接,進(jìn)行強制身份識别和授權、鑒權和通道(dào)加密。

基于多源數據進(jìn)行信任等級持續評估

包括身份、訪問上下文等的實時多源數據的多樣(yàng)性和可靠性,提升信任評估策略計算能(néng)力。

零信任主張安全體系架構從網絡中心化轉變爲身份中心化,所有的訪問行爲都(dōu)需要以身份爲中心進(jìn)行細粒度的自适應訪問控制。

企業不應該默認信任網絡内部或外部的任何人、設備、系統和應用,而是應該基于認證和授權重構訪問控制的信任基礎,并且基于盡可能(néng)多的數據源對(duì)訪問者進(jìn)行持續的可信度評估,根據評估結果動态地調整授權和訪問控制策略。

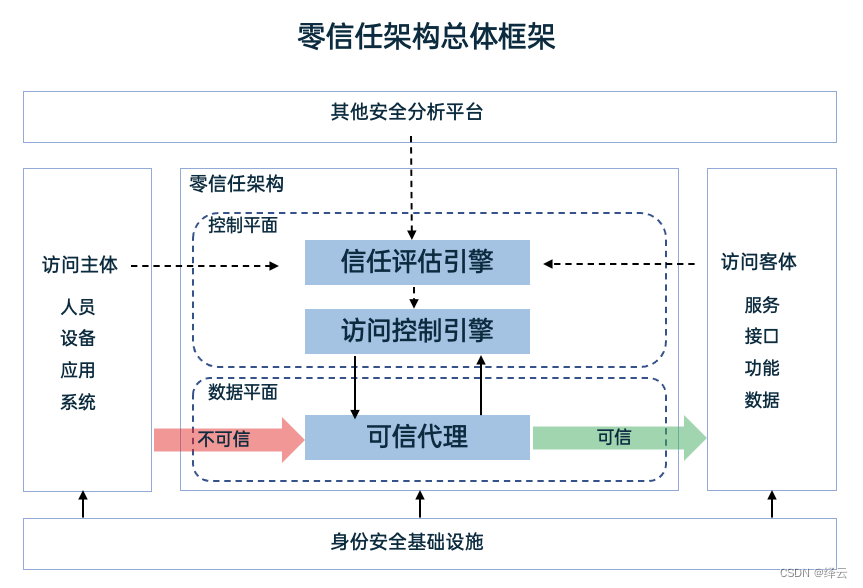

零信任架構的支撐系統稱爲控制平面(miàn),其他部分稱爲數據平面(miàn),數據平面(miàn)包含所有應用程序、防火牆、代理服務器、路由器,以及它們直接處理網絡上的所有流量,數據平面(miàn)由控制平面(miàn)指揮和配置。

訪問受保護資源的請求首選經(jīng)過(guò)控制平面(miàn)處理,包括設備、用戶的身份認證和授權,細粒度的訪問控制策略也在這(zhè)一層進(jìn)行,控制平面(miàn)可以基于組織中的角色、時間或者設備類型進(jìn)行授權。

一旦控制平面(miàn)完成(chéng)檢查,确定該請求具備合法的授權,它就會(huì)動态配置數據平面(miàn),接收來自該客戶端(且僅限該客戶端)的訪問流量。

此外,控制平面(miàn)還(hái)能(néng)夠爲訪問請求者和被(bèi)訪問資源協調加密訪問的具體參數,包括一次性臨時憑證、秘鑰和臨時端口号等。

信域與零信任的關系

信域安全雲網遵循零信任安全原則設計,是零信任網絡的一種(zhǒng)簡單、快速的實現方案。

繹雲認爲,企業落地零信任的本質就是從傳統邊界型IP網絡升級爲分布式ID網絡(身份網絡),無論是網絡訪問控制還(hái)是基于網絡的行爲分析,都(dōu)不再依賴IP地址,而是始終聚焦身份。

零信任實際就是對(duì)IP地址不再信任,在一個快速變化、全球分布的網絡中,IP地址本身既無法代表個人也沒(méi)有安全狀态的内涵,以IP地址爲要素進(jìn)行訪問控制或行爲研判已經(jīng)沒(méi)有任何意義,因此要把訪問控制的核心要素從IP地址轉變爲實體身份。

零信任的核心變革就是讓企業網從IP網絡升級到ID網絡。

信域安全雲網的點對(duì)點雲化網格架構、網絡數據包的身份化、基于身份的分布式訪問控制引擎等特性爲企業提供了一個天然的零信任網絡環境,讓企業落地零信任變得更加容易。

信域安全雲網實現零信任網絡的核心原則的方法如下:

原則1: 身份是訪問控制的基礎

傳統邊界網絡模型裡(lǐ),網絡訪問控制基于IP地址設計和執行。但在分布式企業裡(lǐ),網絡變得越來越碎片化,員工可能(néng)從任意位置接入并訪問業務資源。網絡IP地址隻能(néng)代表網絡位置,并不能(néng)代表人或者終端,在分布式網絡裡(lǐ)繼續使用傳統邊界網絡模型必然會(huì)讓安全策略越來越偏離對(duì)人或者終端的控制,帶來大量的隐含信任漏洞以及安全運維工作量。

大多企業都(dōu)已具備統一身份管理系統,無論是使用AD/LDAP、釘釘或者企業微信等,企業的每一個員工都(dōu)具備唯一的數字身份。在企業落地零信任并非是要再重新建立一套新的身份體系,而是要將(jiāng)企業已有的統一身份應用到網絡訪問控制上。

信域安全雲網將(jiāng)企業的統一身份植入到每一個網絡數據包裡(lǐ),從網絡底層實現了身份化,同時采用基于身份的分布式訪問控制引擎,不再依賴IP地址,而是基于企業的統一身份進(jìn)行全網的網絡訪問控制。

原則2: 最小權限原則

信域安全雲網將(jiāng)企業業務資源都(dōu)隐藏在業務局域網中,對(duì)外不開(kāi)放任何IP地址和端口,避免了來自不可信網絡的直接訪問。所有業務訪問需要經(jīng)過(guò)信域網關代理轉發(fā),信域網關隻接受來自信域客戶端發(fā)過(guò)來的UDP網絡數據包,不主動對(duì)任何數據包進(jìn)行回應,對(duì)每一個數據包進(jìn)行身份校驗,如果校驗失敗則立即丢棄。

授權策略基于帳号、終端、客戶端應用程序、業務資源、服務端口、應用層URI或指令集設計,并根據對(duì)用戶、終端的可信研判結果,動态的調整細粒度控制策略,實現持續地最小授權。

原則3: 實時計算訪問控制策略

信域的細粒度訪問控制策略通過(guò)計算生成(chéng),管理員通過(guò)業務語言基于帳号、終端、業務的屬性集中地配置授權策略,信域根據企業随時變化的帳号、終端和業務現狀,實時地生成(chéng)細粒度的訪問控制策略,并將(jiāng)細粒度訪問控制策略同步到每一個信域客戶端和信域網關上分布式執行。

信域智能(néng)分析平台,利用終端環境數據、用戶業務訪問的行爲數據,實時地對(duì)終端用戶進(jìn)行可信分析,根據可信分析結果實時地調整細粒度訪問控制策略。

原則4: 資源受控安全訪問

信域采用分布式訪問控制引擎,細粒度的訪問控制策略在信域客戶端與信域網關上同時執行,對(duì)每一個訪問數據包進(jìn)行認證和鑒權,執行逐包加密,逐包認證的強制管控策略。

如果用戶或者終端無權訪問業務資源,則終端無法發(fā)出訪問此業務資源的任何數據包,網關也不對(duì)來自此終端的業務訪問數據包進(jìn)行解密和轉發(fā);如果終端用戶有權訪問,則信域客戶端將(jiāng)帳号和終端的身份信息植入到數據包裡(lǐ),加密後(hòu)發(fā)送到對(duì)端信域網關,網關在收到數據包後(hòu)對(duì)數據包進(jìn)行身份校驗、解密和轉發(fā)。

原則5: 基于多源數據進(jìn)行信任等級持續評估

信域智能(néng)分析平台采集全網身份化的網絡流量數據與終端環境數據,并利用AI技術對(duì)訪問主客體進(jìn)行安全建模,對(duì)人和終端進(jìn)行可信分析,對(duì)業務訪問行爲和敏感數據訪問行爲進(jìn)行威脅研判,并根據檢測和分析結果動态調整訪問權限,實時處置異常或惡意的帳号和終端。